Stratégies de Résilience Identitaire face à l'IA : Analyse de l'Intégration Thales & Versasec

Date: 2026-02-18

Author: Versasec

À l’heure où l’IA générative atteint sa maturité, la frontière traditionnelle entre communication « suspecte » et « fiable » a pratiquement disparu. Pour l’entreprise moderne, l’enjeu n’est plus simplement la détection des menaces, mais de construire un périmètre identitaire architecturalement résilient. L’industrialisation du clonage vocal par deepfake et du phishing AiTM (Adversary-in-the-Middle) a rendu obsolètes les contrôles de sécurité MFA hérités, y compris les notifications push et les SMS.

Afin de répondre aux exigences d’une véritable architecture Zero Trust, nous avons réuni un panel technique composé des directions d’EQUIPAGES, de Thales et de Versasec. Ce guide analyse l’intégration de racine de confiance matérielle (hardware-rooted trust) et l’orchestration automatisée comme défense ultime contre la fraude à l’identité pilotée par l’IA en 2025.

Analyses Stratégiques : La Résilience Technique face à la GenAI

Raphaël Juilliard (Directeur Technique, EQUIPAGES)

L’échec de la détection comportementale : Raphaël souligne que si 47 % des entreprises françaises rapportent des cyberattaques majeures, le véritable problème réside dans le caractère indétectable des attaques GenAI. Lorsque les LLM génèrent des leurres parfaits et contextualisés, la formation centrée sur l’humain devient inefficace.

-

- Prévention architecturale plutôt que Détection : Le consensus est clair : la résilience doit être intégrée nativement au protocole, et non reposer sur l’utilisateur. Le passage à un MFA résistant au phishing (FIDO2/PKI) est une transition obligatoire pour la mise en conformité avec des cadres tels que la directive NIS2.

- Quantifier le risque : Citant l’incident de fraude par deepfake vocal de 200 000 £, Raphaël a souligné que le ROI de la sécurité matérielle est immédiatement réalisé en neutralisant le vecteur d’ingénierie sociale le plus coûteux.

Philippe Inserra (Responsable Ventes Indirectes, Thales)

- Le matériel comme Racine de Confiance : Philippe a souligné qu’à l’ère des médias synthétiques, une identité logicielle est, par nature, falsifiable. La stratégie de Thales s’articule autour d’identifiants ancrés au matériel, impossibles à exporter ou à cloner par des logiciels malveillants pilotés par l’IA.

- L’Identité Hybride (Fusion) : Pour les entreprises gérant des infrastructures héritées aux côtés d’applications cloud natives, les jetons de sécurité « Fusion » de Thales comblent le fossé. Ils supportent à la fois la PKI pour les systèmes locaux (on-premise) et le FIDO2 pour les services web modernes sur un seul et même support physique.

- Gestion du Risque Post-Quantique : Face à la menace du « Récolter maintenant, décrypter plus tard » (Harvest Now, Decrypt Later), Philippe a présenté la feuille de route pour la cryptographie post-quantique (PQC), garantissant que les actifs d’identité déployés aujourd’hui resteront sécurisés face aux avancées informatiques de la prochaine décennie.

Choukri Lahmar (Ingénieur Avant-Vente Cybersécurité, Thales)

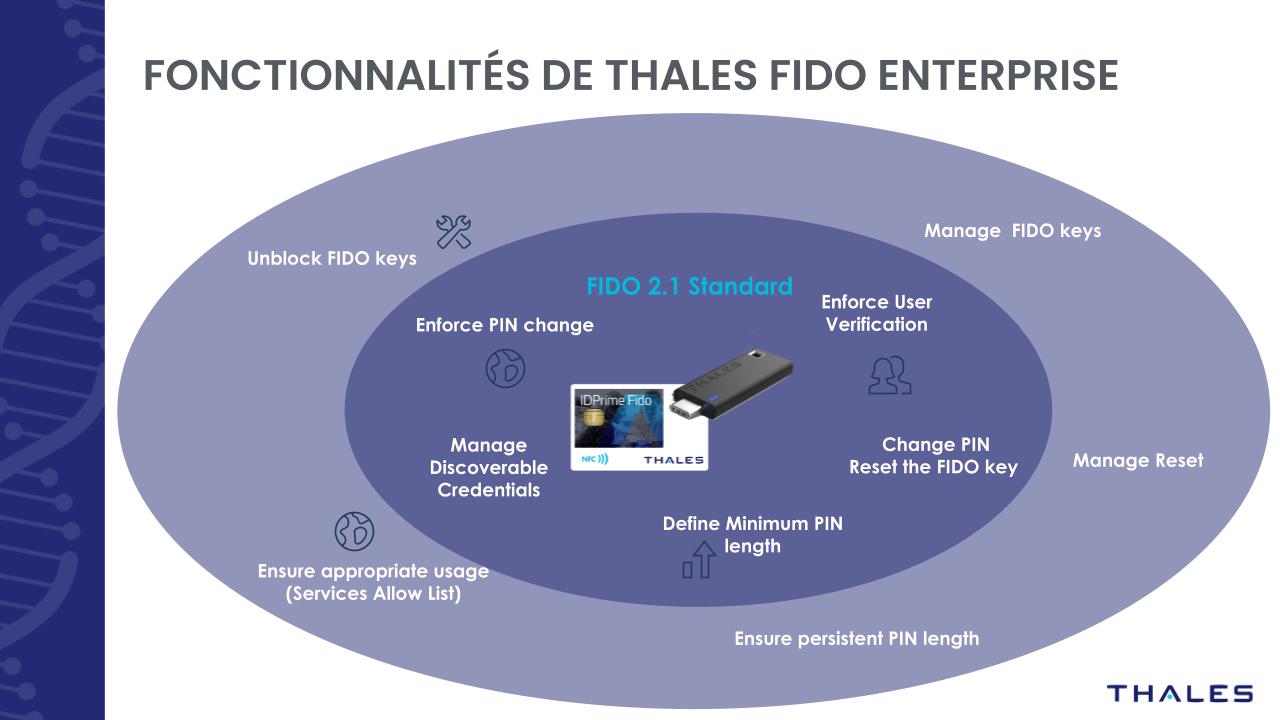

Contrôle granulaire via FIDO 2.1 : Choukri a détaillé les « fonctionnalités entreprise » critiques de FIDO 2.1, qui permettent aux organisations de dépasser le cadre du FIDO grand public. Cela inclut la possibilité d’imposer la complexité du code PIN et de désactiver la réinitialisation par l’utilisateur — empêchant ainsi un attaquant de réutiliser un support matériel volé.

-

- Vérification de la présence physique (Liveness) par biométrie : Pour les comptes à hauts privilèges, les clés de sécurité biométriques de Thales utilisent une reconnaissance d’empreintes digitales directement sur l’appareil (on-device). Cela garantit la présence physique de l’utilisateur, créant un rempart définitif contre les attaques par injection de deepfakes à distance.

William Houry (VP Worldwide Sales, Versasec)

- La Couche d’Orchestration : William a abordé l’obstacle majeur de la sécurité matérielle : la lourdeur opérationnelle. Le système de gestion des identifiants (CMS) de Versasec automatise le cycle de vie des jetons Thales, transformant les déploiements complexes de PKI/FIDO en un flux de travail gérable et évolutif.

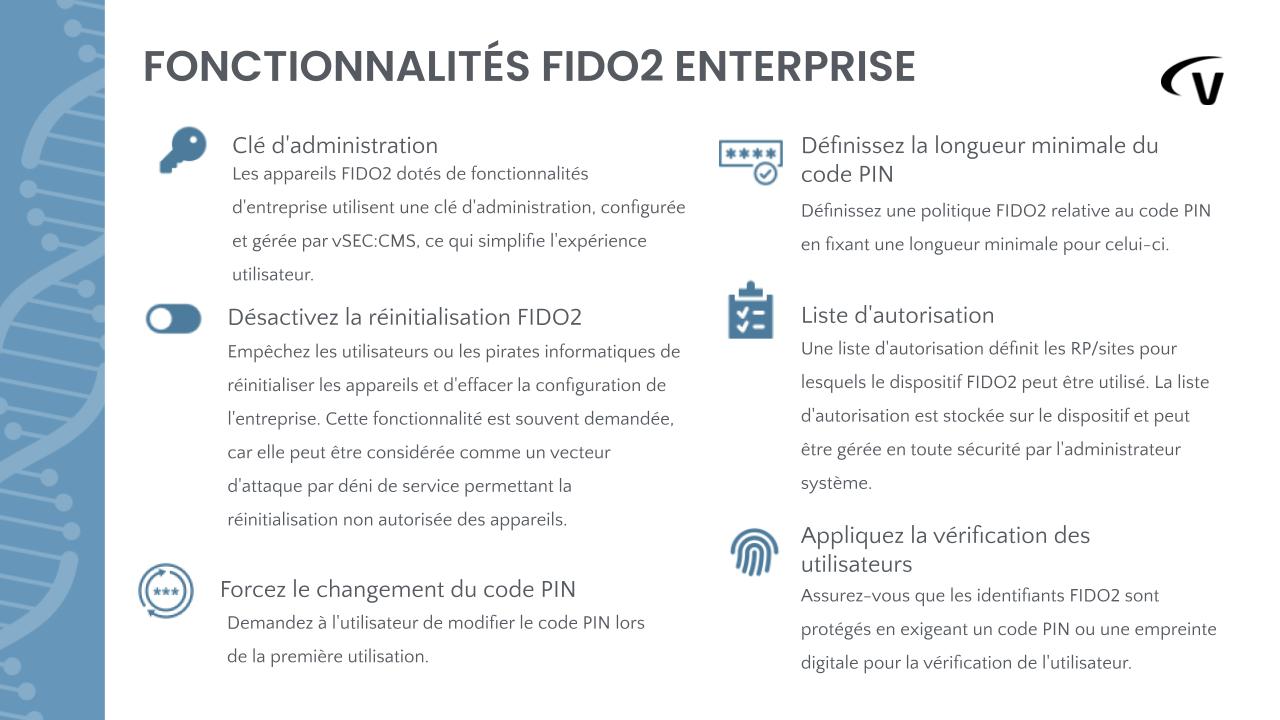

Orchestration des fonctionnalités Entreprise : William souligne que le Versasec CMS supporte nativement les extensions propriétaires pour FIDO2 de Thales (Enterprise Features). Cela permet d’automatiser des contrôles critiques comme la désactivation de la réinitialisation matérielle pour contrer les attaques par déni de service et la gestion granulaire des politiques de sécurité.

- La couche d’orchestration : Il s’attaque au principal frein à la sécurité matérielle : la charge opérationnelle. La plateforme automatise le cycle de vie complet, transformant des déploiements PKI/FIDO complexes en un flux de travail fluide et évolutif.

- Souveraineté Administrative : Grâce au CMS, les services d’assistance (helpdesks) peuvent gérer les réinitialisations de codes PIN administratifs et les renouvellements d’identifiants sans compromettre la clé privée. Cette orchestration centralisée est ce qui rend la sécurité « résistante au phishing » viable pour des organisations de 50 à 500 000 utilisateurs.

- Éliminer la Complexité Multi-Fournisseurs : Versasec fait office de console de gestion unique (single pane of glass), permettant aux responsables informatiques de piloter un parc matériel diversifié tout en respectant scrupuleusement les politiques de sécurité de l’entreprise et les exigences d’audit.

Plan d’Action Exécutif : Transition vers la Résistance au Phishing

Pour les organisations souhaitant neutraliser les menaces identitaires pilotées par l’IA, les étapes architecturales suivantes sont recommandées :

- Généraliser les identifiants liés au matériel : Auditez tous les comptes à privilèges et accès distants. Remplacez le push/SMS/TOTP par des clés matérielles FIDO2/PKI pour éliminer les risques de détournement de session et d’attaques AiTM.

- Automatiser le cycle de vie de l’identité : Déployez Versasec CMS pour orchestrer votre parc de jetons de sécurité Thales. La gestion manuelle n’est pas évolutive (scalable) et génère des failles critiques lors des départs d’employés ou de pertes d’appareils.

- Durcir les politiques FIDO Entreprise : Utilisez les fonctions administratives de FIDO 2.1 pour verrouiller les appareils. Désactiver la « réinitialisation côté utilisateur » est essentiel pour maintenir une chaîne de confiance sur le matériel d’entreprise.

- Instaurer une vérification hors bande (OOB) : Pour contrer le clonage vocal et vidéo, établissez un protocole de vérification secondaire non numérique pour les transactions critiques, contournant le canal de communication principal.

- Anticiper l’ère Post-Quantique : Exigez de vos fournisseurs une feuille de route claire vers la cryptographie post-quantique. Le matériel d’identité ayant un cycle de vie long, les actifs acquis aujourd’hui doivent pouvoir résister aux futures capacités de décryptage.

Consultation Solution :

La résilience de l’identité est un défi architectural, et non un simple achat de logiciel. Pour découvrir comment Versasec et Thales fournissent la gestion et le matériel nécessaires à un avenir résistant au phishing, demandez une consultation technique et une revue d’architecture auprès de l’équipe Versasec.

Regardez le webinaire ici :

https://youtu.be/RhoKJQjCHuQ

Références Stratégiques & Données Sectorielles 2025

- Baromètre CESIN x OpinionWay 2025 (Tendances des entreprises françaises)

- Thales 2025 Data Threat Report (Benchmarks mondiaux de l’identité)

- Crowdstrike 2025 Global Threat Report (Analyse des tactiques adverses pilotées par l’IA)

- SoSafe 2025 Tendances Cybercriminalité (Impact psychologique de la GenAI)

vSEC:CMS

Our product suite provides all the software tools to administrate and manage credentials in a secure and convenient way.

Schedule a Strategic Call

Versasec provides enterprise credential management to accelerate phishing-resistant MFA. Our solutions enable customers to securely authenticate, issue and manage user credentials more cost effectively. Schedule a 1:1 Strategic Call With Our Identity Experts.

Job Openings

We are always looking for new exceptional persons to join our team! Find out more about our job openings.